La funzione hash è una componente tecnica discreta ma essenziale delle blockchain. Probabilmente ne avrete sentito parlare, soprattutto in relazione a Bitcoin, ma cosa significa esattamente il termine? In parole povere, una funzione hash trasforma irreversibilmente i dati in una serie di numeri e lettere. Nelle reti blockchain come Bitcoin, queste funzioni svolgono un ruolo centrale, garantendo sicurezza, trasparenza e immutabilità. Comprendere come funzionano e perché sono così cruciali nel mondo delle criptovalute vi permetterà di cogliere l'essenza stessa della blockchain.

Sommario

Che cos'è una funzione hash?

Una funzione hash è una funzione matematica che converte un insieme di dati di dimensione variabile (testo, file, ecc.) in una stringa di lunghezza fissa, chiamata " hash ". Questa impronta digitale univoca viene utilizzata per identificare in modo sicuro il contenuto. Ad esempio, la SHA-256 , utilizzata da Bitcoin , trasforma qualsiasi dato in una stringa di 64 caratteri. Il suo nome deriva da "SHA" per Secure Hash Algorithm e "256" per la lunghezza dell'hash, che è di 256 bit (o 64 caratteri in esadecimale). Questa funzione crea una firma univoca per ogni input, rendendo facilmente rilevabile qualsiasi tentativo di manipolazione dei dati.

Esempio di come funziona una funzione hash

Immagina di digitare la parola " blockchain ". La funzione hash prenderà questa parola e, attraverso diversi complessi passaggi di calcolo, trasformerà ogni lettera e carattere in una sequenza di numeri e lettere, come "7d96deddc3e…". Questi passaggi includono operazioni come addizione e moltiplicazione che trasformano ogni carattere secondo una sequenza ben definita, ma impossibile da indovinare senza la funzione esatta.

Questo processo di trasformazione crea un'impronta digitale univoca, o " hash ", per la parola "blockchain". Indipendentemente dalla lunghezza o dal contenuto di questa parola iniziale, il risultato finale sarà sempre una stringa di lunghezza fissa. Ciò che rende questo processo particolarmente sicuro è che se anche una sola lettera della parola iniziale viene modificata, ad esempio sostituendo "blockchain" con "blockchains", la sequenza generata sarà completamente diversa. Questa modifica radicale dell'output a fronte di una piccola modifica all'input garantisce l'integrità dei dati, poiché anche una piccola modifica sarebbe immediatamente visibile.

Caratteristiche principali di una funzione hash

Determinismo

Un aspetto chiave di una funzione hash è il suo determinismo: lo stesso input produrrà sempre lo stesso hash. Questa proprietà è fondamentale per la verifica delle transazioni in Bitcoin.

Efficienza

Le funzioni hash devono essere veloci ed efficienti in termini di risorse, consentendo di elaborare grandi quantità di dati in tempi minimi.

Resistenza alle collisioni

La funzione hash è progettata per impedire che due input diversi producano lo stesso risultato, un fenomeno chiamato "collisione". Ciò viene ottenuto applicando complesse operazioni matematiche che rendono ogni hash il più univoco possibile. Sebbene alcune combinazioni di dati potrebbero teoricamente produrre un hash identico, algoritmi come SHA-256 (utilizzato in Bitcoin) utilizzano un numero così elevato di combinazioni che diventa praticamente impossibile trovare due input che diano esattamente lo stesso risultato. Grazie a questa "resistenza alle collisioni", ogni transazione o dato ha un hash univoco, garantendo l'affidabilità e l'integrità delle informazioni sulla blockchain.

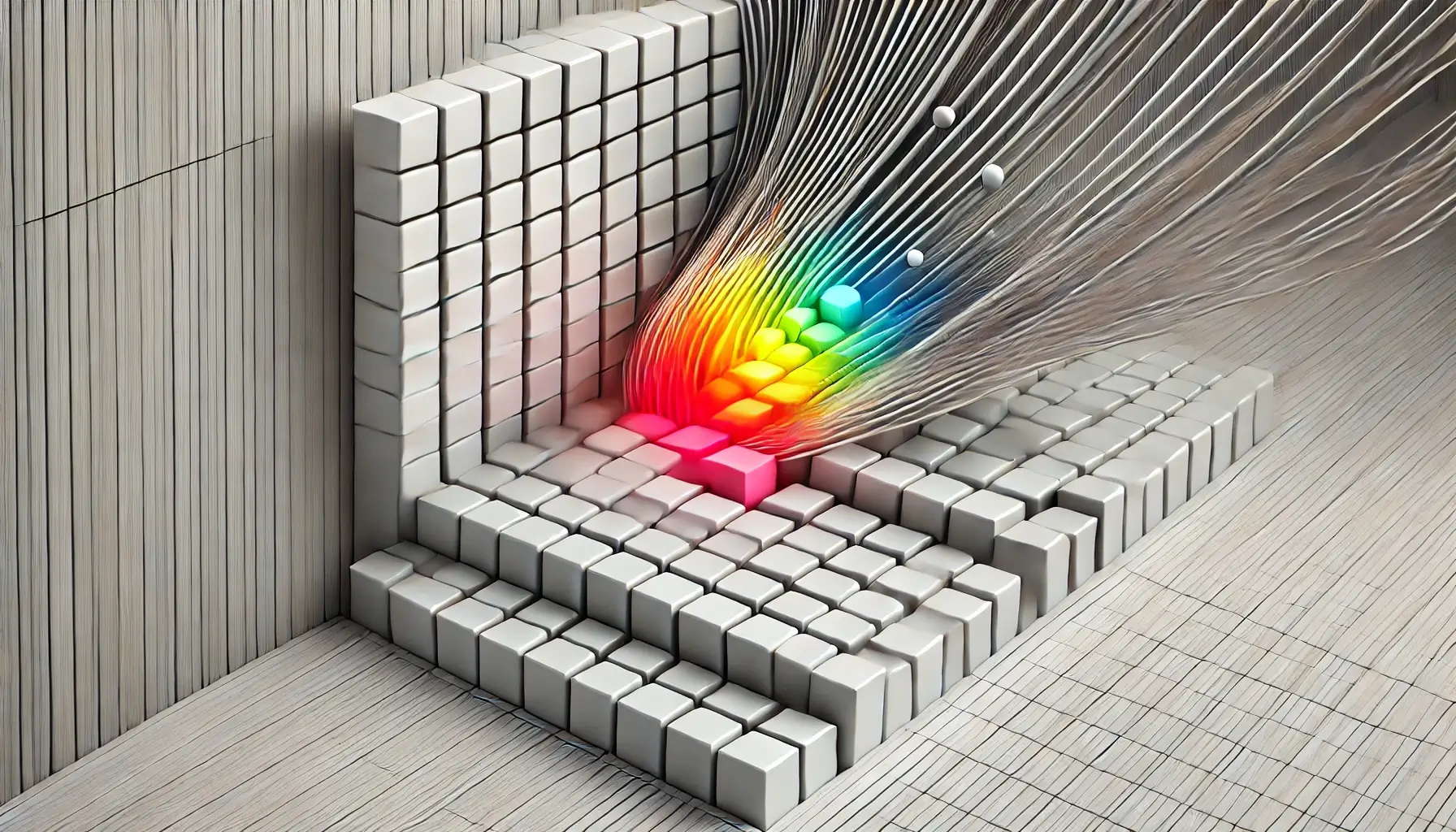

proprietà dell'effetto avalanche

Una piccola modifica nei dati di input dovrebbe causare una modifica radicale nell'hash. Pertanto, modificando anche una sola lettera, l'hash finale cambia completamente, fornendo un ulteriore livello di sicurezza.

Il ruolo della funzione hash SHA-256 nella rete Bitcoin

Nella rete Bitcoin, la funzione hash SHA-256 svolge un ruolo cruciale in diverse fasi del processo di convalida e sicurezza delle transazioni. È coinvolta nella creazione degli indirizzi Bitcoin, nella sicurezza delle transazioni e nella convalida dei blocchi, e ogni fase è essenziale per garantire l'integrità del sistema.

Sicurezza delle transazioni: un hash univoco per ogni operazione

Ogni transazione sulla rete Bitcoin viene prima convertita in un hash utilizzando SHA-256. Questo processo di hashing trasforma il contenuto della transazione (come informazioni su importi e indirizzi di invio e ricezione) in una stringa fissa di caratteri. Ciò garantisce che qualsiasi modifica, per quanto piccola, alla transazione (ad esempio, la modifica di un indirizzo o di un importo) produca un hash completamente diverso, rendendo facilmente identificabile qualsiasi tentativo di manomissione. L'hash così generato garantisce l'immutabilità e la sicurezza delle transazioni registrate sulla blockchain .

Creazione di un indirizzo Bitcoin: dalla chiave privata alla chiave pubblica, quindi all'indirizzo

La funzione hash SHA-256 viene utilizzata anche nella creazione di indirizzi Bitcoin , garantendo l'anonimato e la sicurezza dell'utente. Il processo inizia con una chiave privata, posseduta solo dal detentore di Bitcoin. Questa chiave privata viene poi trasformata in una chiave pubblica utilizzando un algoritmo crittografico . Per migliorare la sicurezza, questa chiave pubblica viene passata attraverso la funzione hash SHA-256 e poi attraverso un'altra funzione hash chiamata RIPEMD-160 . Il risultato finale è l'indirizzo Bitcoin, che il detentore utilizza per ricevere fondi. Grazie a questo doppio hashing, è praticamente impossibile dedurre la chiave privata dall'indirizzo pubblico , garantendo così una forte protezione per gli utenti.

ProofProof of WorkWork: convalida e protezione dei blocchi

La Proof of Work Proof of Work un meccanismo fondamentale per la sicurezza della rete Bitcoin. Questo processo si basa sul lavoro dei miner, che convalidano le transazioni raggruppandole in blocchi. L'obiettivo è trovare un "hash" (un codice univoco generato dalla funzione hash SHA-256) che soddisfi una condizione specifica. Questa condizione, imposta dalla rete, è che l'hash debba iniziare con un certo numero di zeri. Più zeri ci sono, più difficile è generare questo hash, poiché richiede più tentativi.

Per riuscirci, i miner modificano un parametro chiamato "nonce". Il nonce è un numero che i miner modificano a ogni tentativo di ottenere un hash che soddisfi i criteri. Modificando il nonce e ricalcolando l'hash, i miner testano diverse combinazioni fino a trovare l'hash che inizia con il numero di zeri richiesto.

Questo processo di ricerca garantisce la sicurezza della rete. Se qualcuno modificasse un blocco (ad esempio, modificando una transazione), l'hash del blocco cambierebbe completamente, invalidando il resto della catena. Ogni blocco convalidato è collegato al blocco precedente tramite il suo hash, formando una catena sicura e immutabile, da cui il termine "blockchain".

In sintesi: una rete protetta tramite hashing

La funzione hash SHA-256 è essenziale per la sicurezza di transazioni, indirizzi e blocchi nella rete Bitcoin. Garantendo l'autenticità delle transazioni e la protezione delle chiavi private, e rendendo praticamente impossibile la falsificazione dei blocchi, SHA-256 consente a Bitcoin di operare in modo sicuro e affidabile, anche in un ambiente decentralizzato.

I limiti di una funzione hash

Potenziali vulnerabilità

Sebbene le funzioni hash siano sicure, non sono immuni da potenziali vulnerabilità, soprattutto di fronte alla crescente potenza di calcolo.

Aumento della complessità matematica

Con l'aumento della potenza di calcolo, è necessario sviluppare algoritmi di hashing ancora più complessi per resistere alle minacce future, in particolare quelle provenienti dall'informatica quantistica .

Il futuro delle funzioni hash nelle blockchain

Verso le funzioni hash per contrastare il calcolo quantistico

I computer quantistici potrebbero, nel prossimo futuro, mettere alla prova la sicurezza delle funzioni hash. Sono in corso ricerche per anticipare questi rischi e proporre soluzioni.

Innovazioni nel campo dell'hashing e il loro impatto sulla blockchain

Nuovi algoritmi, progettati specificamente per le blockchain, mirano a ottimizzare la sicurezza riducendo al contempo il consumo energetico, contribuendo così a una blockchain più sostenibile.

Conclusione: l'importanza di una funzione hash per il futuro della blockchain

Le funzioni hash sono il fondamento della sicurezza della blockchain, consentendo a reti come Bitcoin di esistere e prosperare. La loro efficienza e robustezza garantiscono una sicurezza essenziale nel mondo della finanza decentralizzata, dove la fiducia è fondamentale.

FAQ sulla funzione hash

Cos'è una funzione hash? Una funzione hash è un algoritmo che trasforma i dati in una stringa univoca di caratteri, rendendo l'originale praticamente impossibile da recuperare.

Come viene utilizzata la funzione hash in Bitcoin? Protegge le transazioni, convalida i blocchi e consente la creazione di indirizzi Bitcoin sicuri.

Cos'è SHA-256? SHA-256 è una funzione hash utilizzata da Bitcoin per garantire la massima sicurezza. Genera hash univoci di 64 caratteri per ogni transazione.

Perché la funzione hash è cruciale per la sicurezza della blockchain? Garantisce l'integrità dei dati, rendendo qualsiasi modifica nella blockchain immediatamente rilevabile dalla rete.

Gli investimenti in criptovalute sono rischiosi. Crypternon non poteva essere ritenuto responsabile, direttamente o indirettamente, per eventuali danni o perdite causati a seguito dell'uso di una proprietà o di un servizio presentato in questo articolo. Gli investimenti legati alle criptovalute sono rischiosi per natura, i lettori devono fare le proprie ricerche prima di intraprendere qualsiasi azione e investire solo entro i limiti delle loro capacità finanziarie. Questo articolo non costituisce una di investimento .

Alcuni collegamenti di questo articolo sono affiliati, il che significa che se si acquista un prodotto o si registra tramite questi collegamenti, raccoglieremo una commissione dal nostro partner. Queste commissioni non allenano alcun costo aggiuntivo per te come utente e alcune persino consentono promozioni.

Raccomandazioni dell'AMF. Non esiste una garanzia di rendimento elevato; un prodotto con un potenziale di rendimento elevato implica un rischio elevato. Questo rischio deve essere commisurato ai tuoi obiettivi di investimento, al tuo orizzonte temporale di investimento e alla tua capacità di perdere parte dei tuoi risparmi. Non investire se non sei disposto a perdere tutto o parte del tuo capitale .

Per andare oltre, leggi le nostre pagine avvisi legali , la politica sulla privacy e le condizioni generali d'uso .