Vous en avez probablement déjà entendu parler, surtout en lien avec Bitcoin, mais que signifie réellement ce terme ? En simplifiant, une fonction de hachage transforme des données de manière irréversible en une série de chiffres et de lettres. Dans les réseaux blockchain comme Bitcoin, ces fonctions jouent un rôle central, assurant sécurité, transparence et immuabilité. Comprendre comment elles fonctionnent et pourquoi elles sont si cruciales dans l’univers des cryptomonnaies permet de saisir l’essence même de la blockchain.

Table des matières

Qu’est-ce qu’une fonction de hachage ?

Une fonction de hachage est une fonction mathématique qui convertit un ensemble de données de taille variable (texte, fichier, etc.) en une chaîne de longueur fixe, appelée « hash« . Cette empreinte numérique unique sert à identifier le contenu de manière sécurisée. Par exemple, la fonction SHA-256, utilisée par Bitcoin, transforme n’importe quelle donnée en une chaîne de 64 caractères. Elle doit son nom à « SHA » pour Secure Hash Algorithm et « 256 » pour la longueur de l’empreinte numérique, soit 256 bits (ou 64 caractères en hexadécimal). Cette fonction crée une signature unique pour chaque entrée, rendant toute tentative de manipulation des données facilement détectable.

Exemple de fonctionnement d’une fonction de hachage

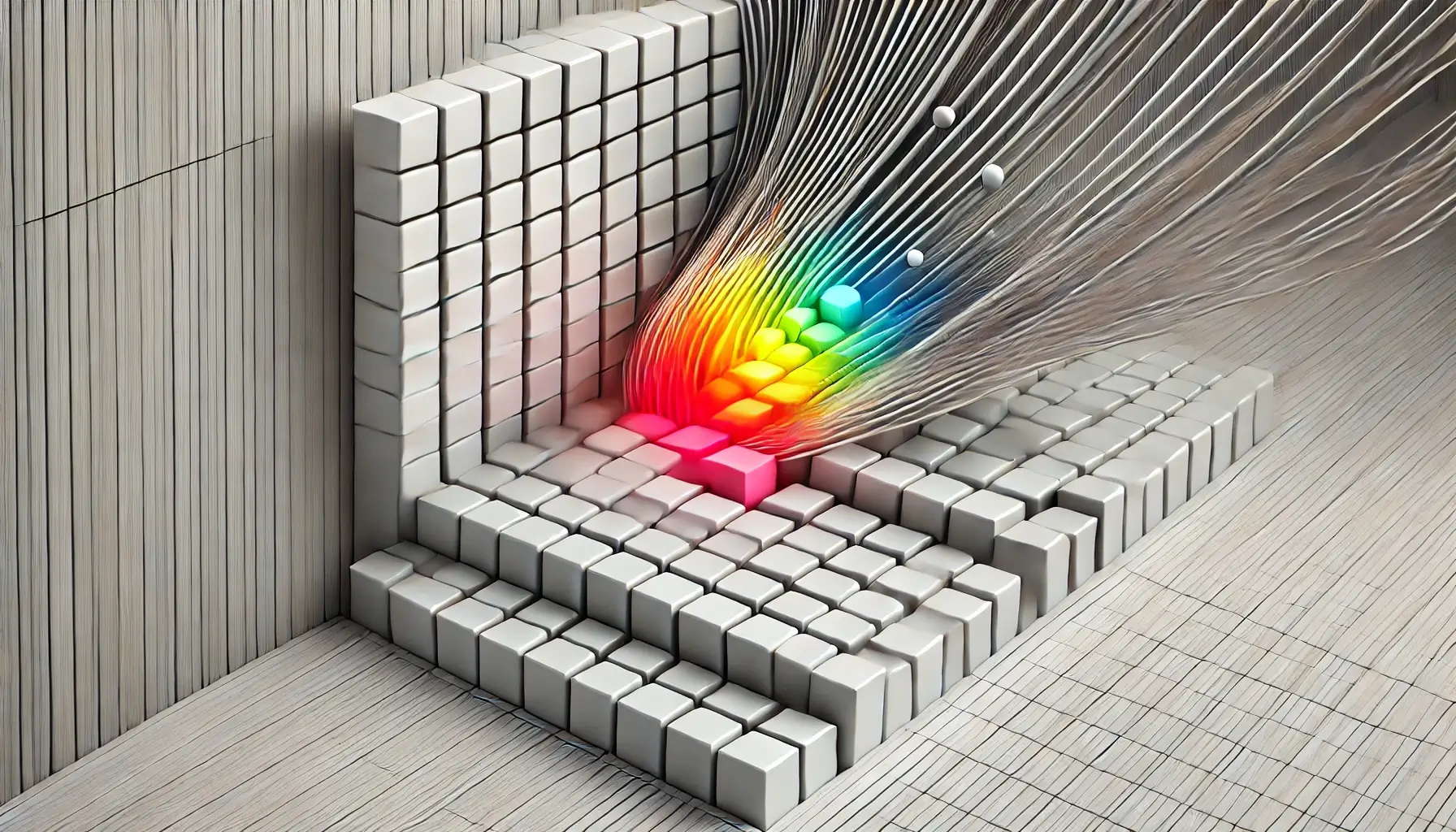

Imaginez que vous écriviez le mot « blockchain ». La fonction de hachage va prendre ce mot et, en suivant plusieurs étapes de calculs complexes, elle va transformer chaque lettre et caractère en une suite de chiffres et de lettres, comme « 7d96deddc3e… ». Ces étapes incluent des opérations comme des additions et multiplications qui transforment chaque caractère selon une séquence bien définie, mais impossible à deviner sans la fonction exacte.

Ce processus de transformation crée une empreinte numérique, ou « hash », unique pour le mot « blockchain ». Peu importe la longueur ou le contenu de ce mot initial, le résultat final sera toujours une chaîne de longueur fixe. Ce qui rend ce processus particulièrement sûr, c’est que si on change ne serait-ce qu’une lettre dans le mot de départ, comme passer de « blockchain » à « blockchains », la suite générée sera totalement différente. Ce changement radical du résultat pour une petite modification dans l’entrée garantit l’intégrité des données, car même un minuscule ajustement serait immédiatement visible.

Les caractéristiques clés d’une fonction de hachage

Déterminisme

Un aspect essentiel d’une fonction de hachage est son déterminisme : une même entrée produira toujours le même haché. Cette propriété est fondamentale pour la vérification des transactions dans Bitcoin.

Efficacité

Les fonctions de hachage doivent être rapides et peu gourmandes en ressources, permettant de traiter de grandes quantités de données en un temps minimal.

Résistance aux collisions

La fonction de hachage est conçue pour éviter que deux entrées différentes produisent le même résultat, un phénomène appelé « collision ». Elle y parvient en appliquant des opérations mathématiques complexes qui rendent chaque haché aussi unique que possible. Même si certaines combinaisons de données pourraient théoriquement produire un haché identique, les algorithmes comme le SHA-256 (utilisé dans Bitcoin) utilisent un nombre de combinaisons tellement élevé qu’il devient pratiquement impossible de trouver deux entrées donnant exactement le même résultat. Grâce à cette « résistance aux collisions », chaque transaction ou donnée possède un haché unique, ce qui assure la fiabilité et l’intégrité des informations sur la blockchain.

Propriété d’effet avalanche

Un petit changement dans les données d’entrée doit provoquer un changement radical du haché. Ainsi, en modifiant ne serait-ce qu’une lettre, le haché final change complètement, assurant ainsi une sécurité supplémentaire.

Le rôle de la fonction de hachage SHA-256 dans le réseau Bitcoin

Dans le réseau Bitcoin, la fonction de hachage SHA-256 joue un rôle essentiel à plusieurs étapes du processus de validation et de sécurisation des transactions. Elle intervient dans la création des adresses Bitcoin, la sécurisation des transactions et la validation de blocs, chaque étape étant cruciale pour assurer l’intégrité du système.

Sécurisation des transactions : un haché unique pour chaque opération

Chaque transaction effectuée sur le réseau Bitcoin est d’abord convertie en un haché unique grâce à SHA-256. Ce processus de hachage transforme le contenu d’une transaction (comme les informations sur les montants et les adresses d’envoi et de réception) en une chaîne de caractères fixe. Cela garantit que toute modification, même infime, dans la transaction (par exemple, changer une adresse ou un montant) produirait un haché totalement différent, rendant toute tentative de falsification facilement identifiable. Le hachage ainsi généré permet d’assurer l’immutabilité et la sécurité des transactions enregistrées dans la blockchain.

Création d’une adresse Bitcoin : de la clé privée à la clé publique, puis à l’adresse

La fonction de hachage SHA-256 intervient également dans la création des adresses Bitcoin, assurant l’anonymat et la sécurité des utilisateurs. Le processus démarre avec une clé privée, que seul le détenteur de Bitcoin possède. Cette clé privée est ensuite transformée en une clé publique à l’aide d’un algorithme cryptographique. Pour renforcer la sécurité, cette clé publique passe par la fonction de hachage SHA-256, puis par une autre fonction de hachage appelée RIPEMD-160. Le résultat final est l’adresse Bitcoin, que le détenteur utilise pour recevoir des fonds. Grâce au double hachage, il est quasiment impossible de déduire la clé privée à partir de l’adresse publique, garantissant ainsi une protection forte pour les utilisateurs.

Plus di’nformations sur les récompenses ici

Preuve de travail (Proof of Work) : la validation et sécurisation des blocs

La preuve de travail (Proof of Work) est un mécanisme central pour sécuriser le réseau Bitcoin. Ce processus repose sur le travail des mineurs, qui valident les transactions en les regroupant dans des blocs. L’objectif est de trouver un « haché » (un code unique produit par la fonction de hachage SHA-256) qui respecte une condition spécifique. Cette condition, fixée par le réseau, est que le haché doit commencer par un certain nombre de zéros. Plus il y a de zéros, plus il est difficile de générer ce haché, car cela nécessite des essais multiples.

Pour réussir, les mineurs ajustent un paramètre appelé « nonce ». Le nonce est un nombre que les mineurs modifient à chaque tentative pour obtenir un haché conforme aux critères. En modifiant le nonce et en recalculant le haché, les mineurs testent différentes combinaisons jusqu’à trouver le haché qui commence par le nombre de zéros requis.

Ce processus de recherche garantit la sécurité du réseau. Si quelqu’un modifiait un bloc (par exemple, en changeant une transaction), le haché du bloc changerait complètement, invalidant la suite de la chaîne. Chaque bloc validé est lié au bloc précédent par son haché, formant une chaîne sécurisée et immuable, d’où le terme « blockchain ».

En résumé : un réseau sécurisé par le hachage

La fonction de hachage SHA-256 est essentielle pour sécuriser les transactions, les adresses et les blocs dans le réseau Bitcoin. En garantissant l’authenticité des transactions et la protection des clés privées, et en rendant la falsification de blocs quasi impossible, SHA-256 permet à Bitcoin de fonctionner de manière sécurisée et fiable, même dans un environnement décentralisé.

Les limites d’une fonction de hachage

Vulnérabilités potentielles

Bien que les fonctions de hachage soient sécurisées, elles ne sont pas à l’abri d’éventuelles failles, surtout face à des puissances de calcul grandissantes.

Complexité mathématique croissante

Avec l’augmentation de la puissance de calcul, il est nécessaire de développer des algorithmes de hachage encore plus complexes pour résister aux futures menaces, notamment celles issues de l’informatique quantique.

Le futur des fonctions de hachage dans les blockchains

Vers des fonctions de hachage pour contrer l’informatique quantique

Les ordinateurs quantiques pourraient, dans un avenir proche, remettre en question la sécurité des fonctions de hachage. La recherche est en cours pour anticiper ces risques et proposer des solutions.

Innovations dans le domaine du hachage et leur impact sur la blockchain

De nouveaux algorithmes, spécialement conçus pour les blockchains, visent à optimiser la sécurité tout en réduisant la consommation d’énergie, contribuant ainsi à une blockchain plus durable.

Conclusion : l’importance d’une fonction de hachage pour l’avenir de la blockchain

Les fonctions de hachage sont la base de la sécurité des blockchains, permettant à des réseaux comme Bitcoin d’exister et de prospérer. Leur efficacité et leur robustesse assurent une sécurité indispensable dans l’univers de la finance décentralisée, où la confiance est essentielle.

FAQ sur la fonction de hachage

Qu’est-ce qu’une fonction de hachage ? Une fonction de hachage est un algorithme qui transforme des données en une chaîne de caractères unique, rendant l’original quasi impossible à retrouver.

Comment la fonction de hachage est-elle utilisée dans Bitcoin ? Elle sécurise les transactions, valide les blocs et permet de créer des adresses Bitcoin sécurisées.

Qu’est-ce que SHA-256 ? SHA-256 est une fonction de hachage utilisée par Bitcoin pour assurer une sécurité optimale. Elle génère des hachés de 64 caractères uniques pour chaque transaction.

Pourquoi la fonction de hachage est-elle cruciale pour la sécurité des blockchains ? Elle garantit l’intégrité des données, rendant tout changement dans la blockchain immédiatement détectable par le réseau.

Les investissements dans les crypto-monnaies sont risqués. Crypternon ne pourrait être tenu responsable, directement ou indirectement, pour tout dommage ou perte causé suite à l’utilisation d’un bien ou service mis en avant dans cet article. Les investissements liés aux crypto-actifs sont risqués par nature, les lecteurs doivent faire leurs propres recherches avant d’entreprendre toute action et n’investir que dans les limites de leurs capacités financières. Cet article ne constitue pas un conseil en investissement.

Certains liens de cet article sont affiliés, ce qui signifie que si vous achetez un produit ou vous inscrivez via ces liens, nous percevrons une commission de la part de notre partenaire. Ces commissions n’entraînent aucun coût supplémentaire pour vous en tant qu’utilisateur et certaines permettent même des promotions.

Recommandations de l’AMF. Il n’existe pas de rendement élevé garanti, un produit présentant un potentiel de rendement élevé implique un risque élevé. Cette prise de risque doit être en adéquation avec votre projet, votre horizon de placement et votre capacité à perdre une partie de cette épargne. N’investissez pas si vous n’êtes pas prêt à perdre tout ou partie de votre capital.

Pour aller plus loin, lisez nos pages Mentions Légales, Politique de confidentialité et Conditions générales d’utilisation.